Wykorzystywanie wizerunku sieci handlowych w kampaniach SMS Premium

Zespół Vectors Hunt obserwuje nasilenie kampanii phishingowych wymierzonych w polskich obywateli. Cyberprzestępcy wykorzystują wizerunek zaufanych marek do legitymizowania złośliwych witryn internetowych. Celem jest wyłudzanie środków pieniężnych poprzez mechanizm płatności mobilnych (SMS Premium).

Poniżej analizujemy mechanizm tego ataku oraz wskazujemy metody weryfikacji autentyczności komunikatów marketingowych.

Anatomia ataku: Od reklamy do “subskrypcji”

Schemat działania sprawców opiera się na inżynierii społecznej i wykorzystaniu techniki przekierowań (redirects). Proces ten można podzielić na cztery etapy:

Wektor ataku (Social Engineering): Użytkownik trafia na spreparowaną reklamę w mediach społecznościowych lub otrzymuje wiadomość z odnośnikiem internetowym. Treść może sugerować możliwość otrzymania nagrody (np. bonu zakupowego o wysokim nominale) lub udziału w loterii.

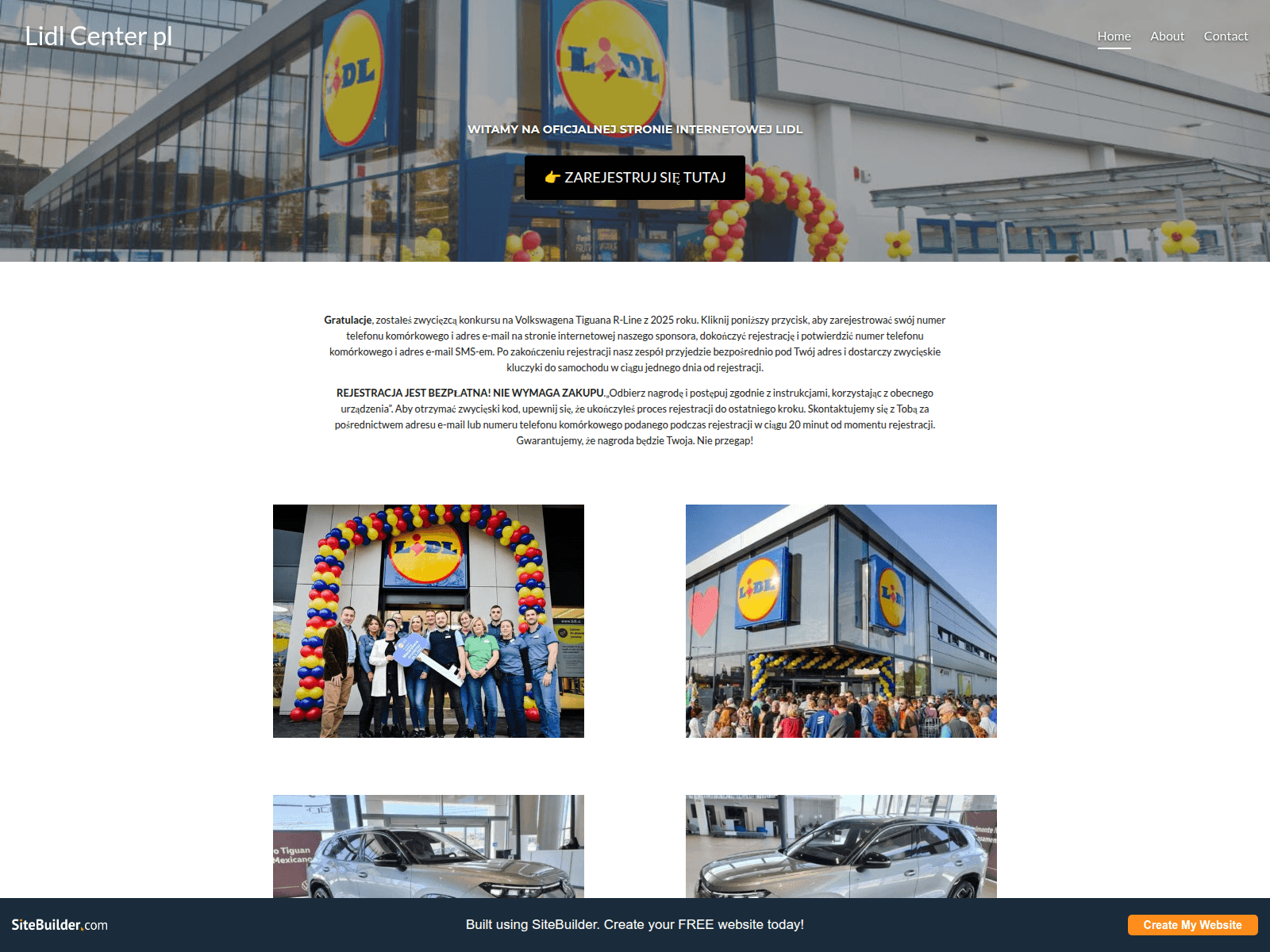

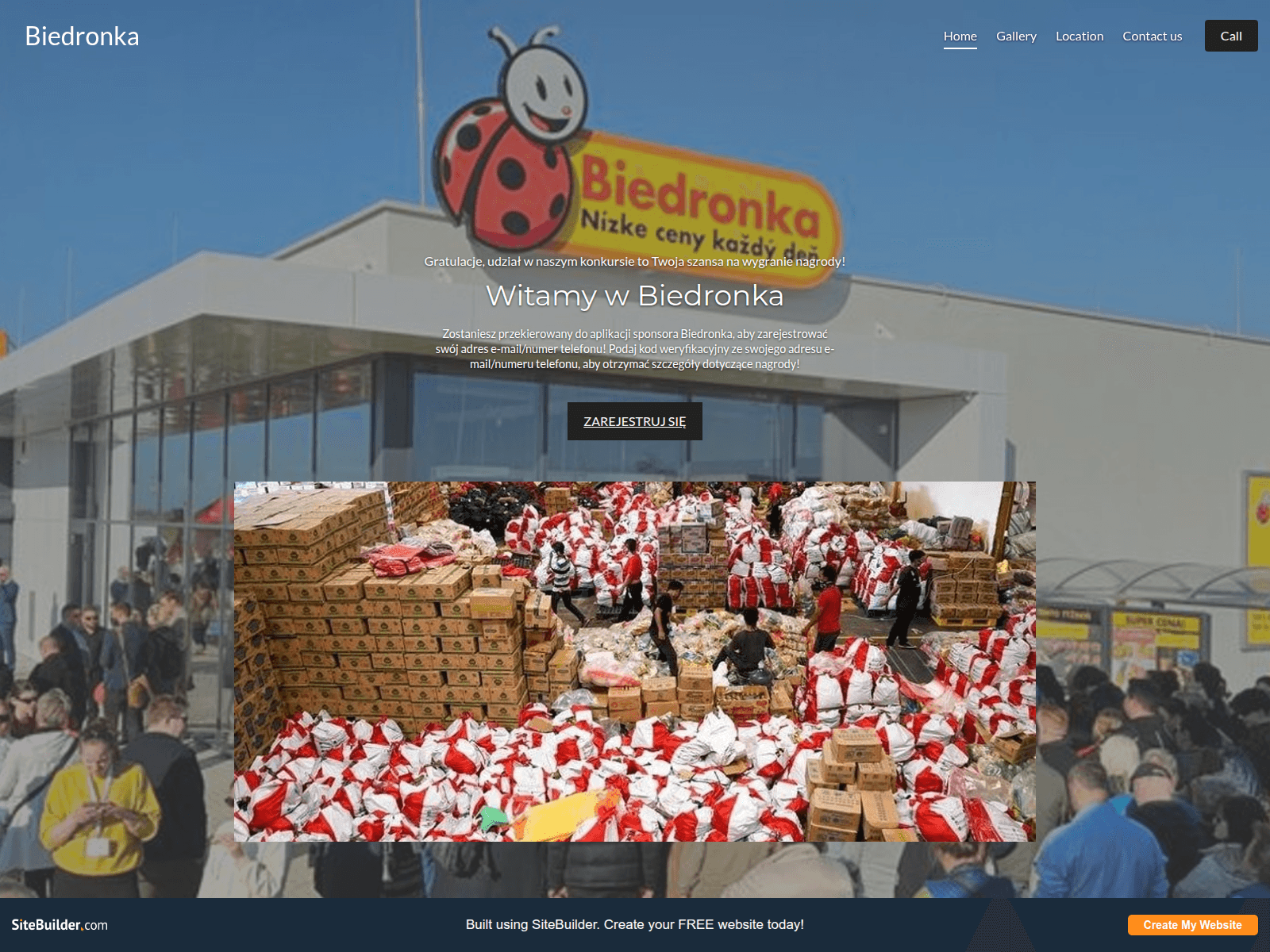

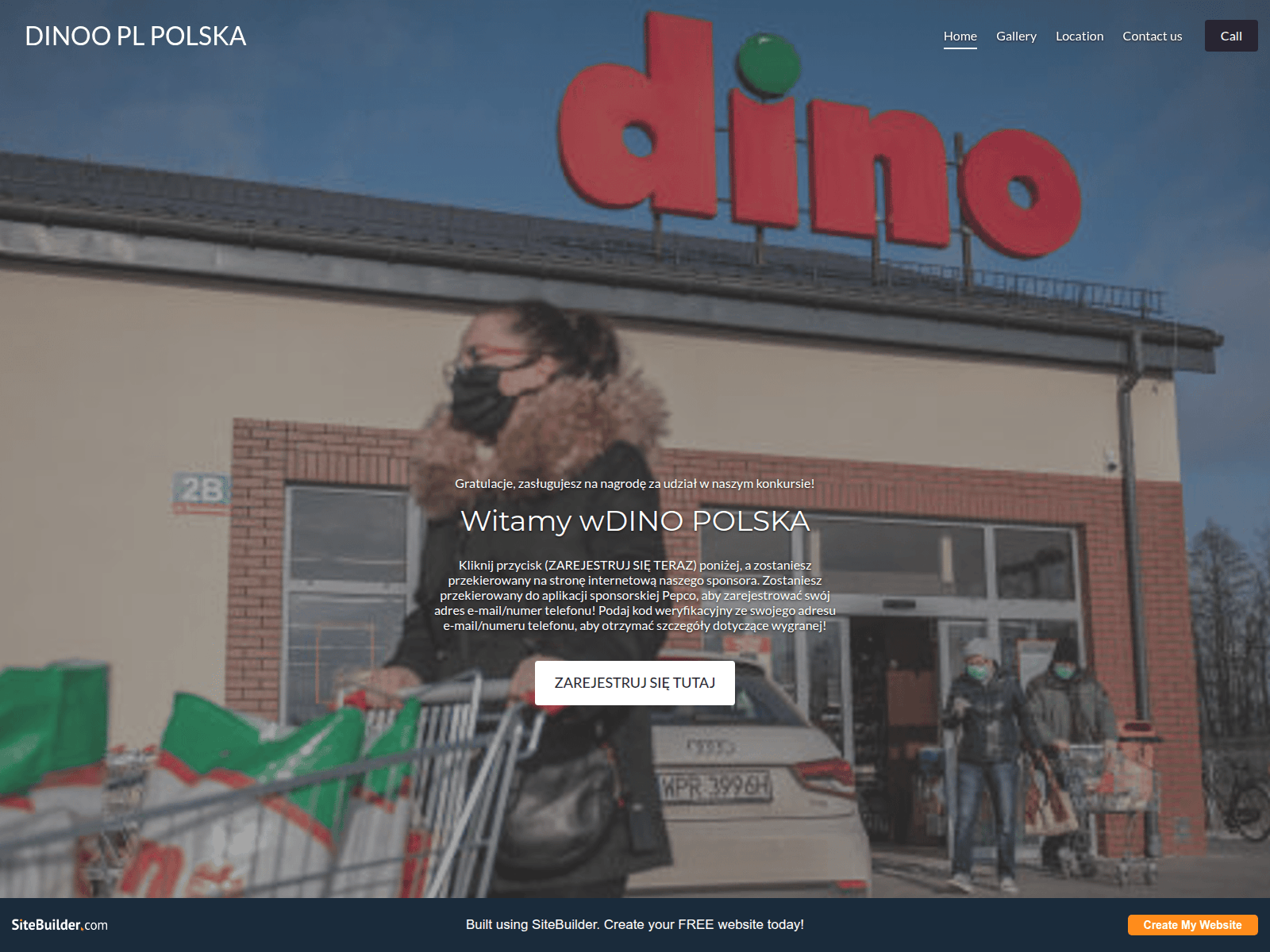

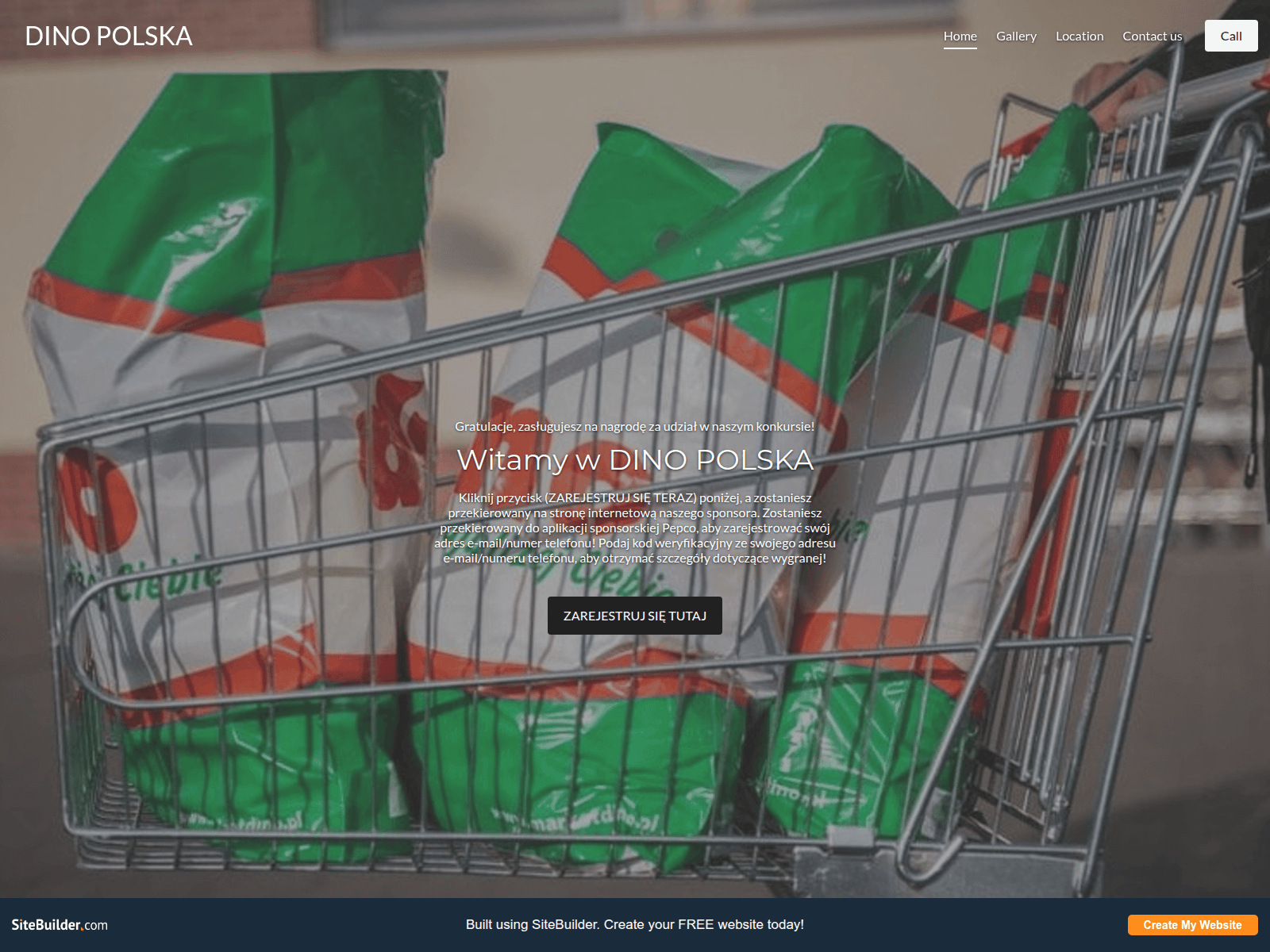

Spoofing witryny (Brand Impersonation): Po kliknięciu w link, ofiara nie trafia na oficjalną witrynę internetową sklepu. W bieżącej kampanii atakujący masowo wykorzystują darmową platformę hostingową myfreesites.net (my.sitebuilder.com). Rejestracja domen w tym serwisie pozwala atakującym na:

błyskawiczne tworzenie nazw domenowych zawierających np. nazwę sieci handlowej w subdomenie (

zabka[.]myfreesites[.]net).anonimizację działań i unikanie kosztów rejestracji domen, co ułatwia skalowalność.

tworzenie witryn imitujących strony internetowe sieci handlowych. Wykorzystywane są oryginalne logotypy, kolorystyka korporacyjna (branding) oraz materiały promocyjne, co ma na celu zmniejszenie czujności użytkownika.

Obrazki poniżej prezentują autentyczne zrzuty ekranu zidentyfikowanych złośliwych witryn internetowych.

Lista zidentyfikowanych wskaźników kompromitacji (IoC) podwszywajacych się pod popularne sieci handlowe:

dinoo-pl-polska[.]myfreesites[.]net

dino-polska2[.]myfreesites[.]net

lidl-center-pl1[.]myfreesites[.]net

biedronka4[.]myfreesites[.]net

zabka[.]myfreesites[.]net

pepco22[.]myfreesites[.]net

pepco30[.]myfreesites[.]net

stokrotka[.]myfreesites[.]net

media-expert97[.]myfreesites[.]net

tobisklep-pl[.]myfreesites[.]net

wiele innych

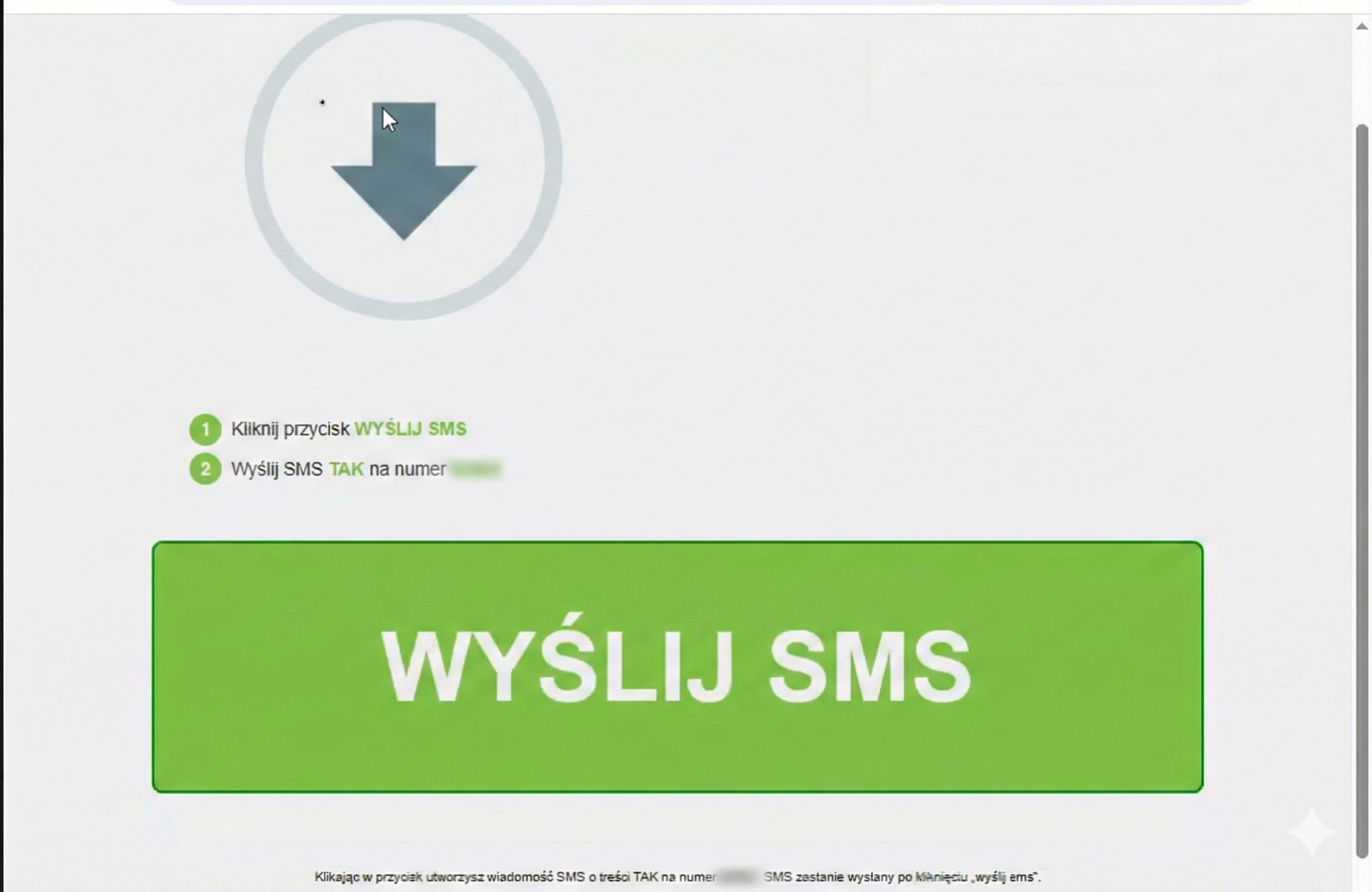

3. Przekierowanie: Po wykonaniu pożądanej akcji (w analizowanych przypadkach jest to kliknięcie przycisku “ZAREJESTRUJ SIĘ” lub “ZAREJESTRUJ SIĘ TUTAJ”) następuje automatyczne przekierowanie poza witrynę imitującą sklep. Użytkownik trafia na kolejną stronę WWW, nakłaniającą do wysłanie wiadomości SMS. W analizowanym przypadku przekierowanie nastąpiło na witrynę, której zawartość została przedstawiona na poniższym obrazku.

4. Monetyzacja (poprzez SMS Premium): Docelowa witryna zachęca do kliknięcia w przycisk “WYŚLIJ SMS”, który powoduje automatyczne utworzenie wiadomości SMS o podanej treści na wskazany numer (w przypadku przeglądania witryny na telefonie komórkowym). Wysłanie wiadomości SMS spowoduje aktywację płatnej subskrypcji SMS (tzw. usługi o podwyższonej opłacie) w kwocie 30,75 zł z VAT.

Ryzyko finansowe i mechanizm obciążenia

Warto zauważyć, że wysłanie SMS Premium powoduje automatyczną akceptację regulaminu i może wiązać się z uruchomieniem cyklicznych mikropłatności doliczanych do rachunku telefonicznego abonenta. Koszty mogą być generowane jednorazowo lub w modelu subskrypcyjnym (MT – Mobile Terminated), gdzie opłata pobierana jest za każdą otrzymaną wiadomość SMS, co może prowadzić do znacznych strat finansowych w skali miesiąca.

Prewencja i dobre praktyki bezpieczeństwa

Aby zminimalizować ryzyko, zaleca się stosowanie następujących środków ostrożności:

Weryfikacja domeny (URL): Należy krytycznie oceniać adres strony w pasku przeglądarki. Oficjalne komunikaty publikowane są wyłącznie w znanych domenach korporacyjnych.

Blokada usług Premium: Rekomendowanym działaniem prewencyjnym jest założenie blokady na usługi o podwyższonej opłacie (SMS/MMS Premium) bezpośrednio u operatora telekomunikacyjnego. Uniemożliwia to naliczenie opłat nawet w przypadku nieumyślnego wysłania SMS.

Zasada ograniczonego zaufania: Kampanie oferujące gratyfikacje finansowe niewspółmierne do wymaganego zaangażowania (np. wysoki bon za prostą ankietę lub wysłanie SMS) powinny być traktowane jako potencjalny scam.

Weryfikacja numeru Premium: Zgodnie z “Analizą uporządkowania zasad wykorzystywania numeracji na cele świadczenia usług premium” stosowany jest schemat zależności pomiędzy numerem skróconym, pod którym jest dostępna usługa z dodatkowym świadczeniem, a ceną jednostkową za jej świadczenie.

Na przykład dla 4. cyfrowych numerów 7XXX – cenę netto wskazuje cyfra po 7-ce, np. 7252 (2 zł). W przypadku 5 cyfrowych numerów 9XXXX - dwie kolejne cyfry po 9-ce wskazują opłatę netto, np. 92522 (25 zł). Należy mieć jednak na uwadze, że “jest to schemat wdrażany indywidualnie przez poszczególnych operatorów lub w trybie uzgodnień międzyoperatorskich”. Zachęcamy więc do pełnej weryfikacji numeru Premium w rejestrze Urzędu Komunikacji Elektronicznej.

Świadomość zagrożeń typu brand impersonation oraz znajomość wykorzystywanej przez przestępców infrastruktury jest kluczowa dla ochrony zasobów firmowych w sieci. Zachęcamy więc do zapoznania się z usługami Vectors Hunt, w tym m.in. ochroną firm przed próbami podszyć i ochroną marki. Zachęcamy również do skorzystania z formularza kontaktowego w celu podjęcia współpracy.

W artykule wykorzystano nazwy i znaki towarowe wyłącznie w celach informacyjnych. Opisywane działania są próbą oszustwa i nie mają związku z rzeczywistą działalnością wymienionych firm.